Cybersecurity in der vernetzten Produktion

In der heutigen, zunehmend vernetzten Welt ist die Cybersecurity in der Industrie von entscheidender Bedeutung. Mit dem Aufkommen von Industrie 4.0 und der digitalen Transformation stehen Unternehmen vor der Herausforderung, ihre Produktionssysteme vor einer Vielzahl von Cyberbedrohungen zu schützen. Diese Bedrohungen können nicht nur zu finanziellen Verlusten führen, sondern auch das Vertrauen der Kunden und die Integrität der gesamten Produktionskette gefährden.

Die Notwendigkeit, robuste Sicherheitsmaßnahmen zu implementieren, ist dringlicher denn je. Cyberkriminelle nutzen raffinierte Techniken, um in Netzwerke einzudringen und sensible Daten zu stehlen oder kritische Systeme zu sabotieren. Daher ist es für Unternehmen unerlässlich, sich mit den neuesten Technologien und Strategien zur Verbesserung ihrer Cybersecurity auseinanderzusetzen. In diesem Artikel beleuchten wir die aktuellen Herausforderungen und bieten einen Überblick über bewährte Methoden, um die Sicherheit in der vernetzten Produktion zu gewährleisten.

Einführung in die Cybersecurity in der vernetzten Produktion

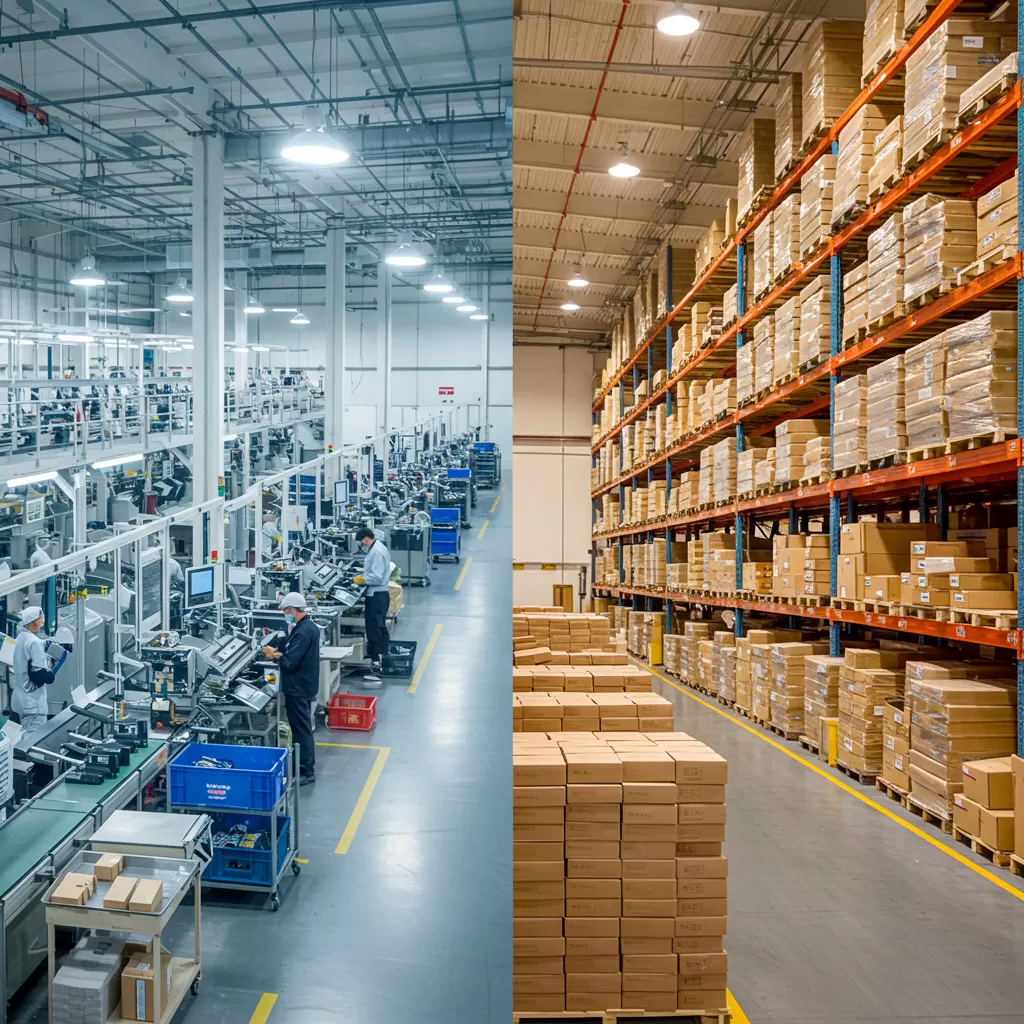

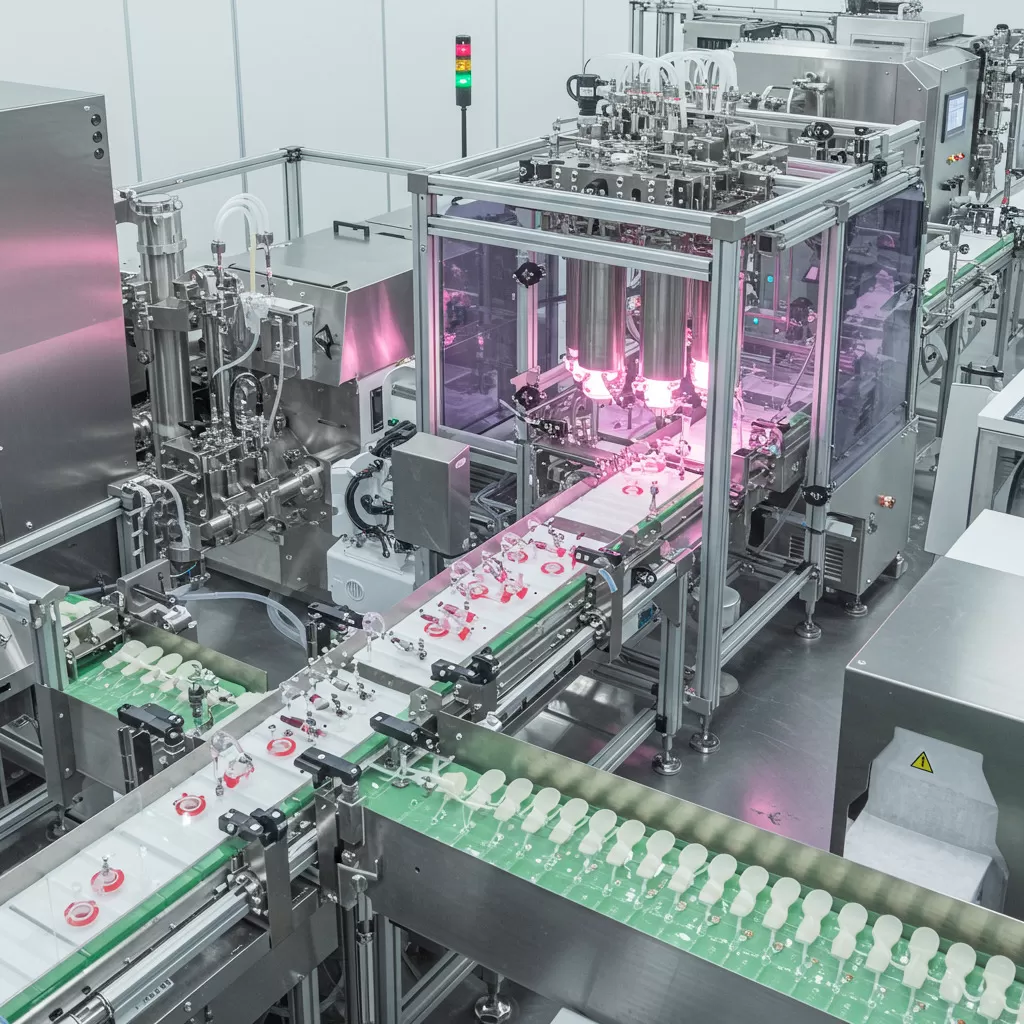

Die vernetzte Produktion, oft als Teil der Industrie 4.0 betrachtet, hat die Art und Weise, wie Unternehmen operieren, revolutioniert. Mit der Integration von Internet of Things (IoT)-Technologien, Automatisierung und Datenanalysen sind Unternehmen in der Lage, effizienter zu arbeiten und innovative Produkte und Dienstleistungen anzubieten. Allerdings bringt diese Vernetzung auch erhebliche Herausforderungen in Bezug auf die Cybersecurity mit sich. In diesem Abschnitt werden wir die Bedeutung der Cybersecurity in der Industrie 4.0 erörtern, aktuelle Bedrohungen und Herausforderungen beleuchten und aufzeigen, wie Unternehmen sich schützen können.

Bedeutung der Cybersecurity in der Industrie 4.0

In der Industrie 4.0 sind die Produktionsprozesse nicht nur automatisiert, sondern auch miteinander vernetzt. Maschinen, Sensoren und Systeme kommunizieren in Echtzeit, was eine Vielzahl von Vorteilen mit sich bringt, wie z.B. verbesserte Effizienz, reduzierte Ausfallzeiten und personalisierte Produkte. Doch diese Vernetzung erhöht auch die Angriffsflächen für Cyberkriminelle.

Die Bedeutung der Cybersecurity in der vernetzten Produktion kann nicht hoch genug eingeschätzt werden. Hier sind einige Schlüsselpunkte, die die Relevanz der Cybersecurity in der Industrie 4.0 verdeutlichen:

- Schutz sensibler Daten: In der vernetzten Produktion werden riesige Mengen an Daten generiert, die sowohl betriebliche als auch persönliche Informationen enthalten. Ein Datenleck könnte katastrophale Folgen haben.

- Vermeidung finanzieller Verluste: Cyberangriffe können zu erheblichen finanziellen Verlusten führen, sowohl durch direkte Schäden als auch durch den Verlust von Kundenvertrauen.

- Gesetzliche Anforderungen: Viele Länder haben strenge Datenschutzgesetze, die Unternehmen dazu verpflichten, angemessene Sicherheitsmaßnahmen zu implementieren.

- Wettbewerbsvorteil: Unternehmen, die Cybersecurity ernst nehmen, können sich als vertrauenswürdige Partner in der Branche positionieren und dadurch einen Wettbewerbsvorteil erlangen.

Die oben genannten Punkte unterstreichen, dass Cybersecurity nicht nur eine IT-Angelegenheit ist, sondern ein zentrales Geschäftsrisiko darstellt, das in die strategische Planung eines Unternehmens integriert werden sollte.

Aktuelle Bedrohungen und Herausforderungen

Die Bedrohungen für die Cybersecurity in der vernetzten Produktion sind vielfältig und entwickeln sich ständig weiter. Hier sind einige der häufigsten Bedrohungen, denen Unternehmen gegenüberstehen:

- Ransomware: Schadsoftware, die Daten verschlüsselt und Lösegeld für deren Freigabe verlangt. Ransomware-Angriffe haben in den letzten Jahren stark zugenommen, und die Industrie ist ein beliebtes Ziel.

- Phishing: Angriffe, bei denen Benutzer durch gefälschte E-Mails oder Nachrichten dazu verleitet werden, sensible Informationen preiszugeben. Diese Art von Angriff kann zu Identitätsdiebstahl und finanziellen Verlusten führen.

- Distributed Denial of Service (DDoS): Angriffe, die darauf abzielen, Systeme durch Überlastung lahmzulegen. Diese Angriffe können die Produktion erheblich stören.

- IoT-Sicherheitslücken: Viele IoT-Geräte werden ohne angemessene Sicherheitsvorkehrungen entwickelt, was sie anfällig für Angriffe macht. Ein kompromittiertes Gerät kann als Einstiegspunkt in das gesamte Netzwerk dienen.

Darüber hinaus stehen Unternehmen vor mehreren Herausforderungen, wenn es darum geht, ihre Cybersecurity zu verbessern:

- Mangelndes Bewusstsein: Viele Unternehmen erkennen die Bedeutung der Cybersecurity nicht oder unterschätzen die Risiken, was zu unzureichenden Schutzmaßnahmen führt.

- Integration neuer Technologien: Die rasche Entwicklung neuer Technologien führt dazu, dass viele Unternehmen Schwierigkeiten haben, ihre Sicherheitsstrategien anzupassen.

- Fachkräftemangel: Es gibt einen signifikanten Mangel an qualifizierten Cybersecurity-Experten, was es für Unternehmen schwierig macht, geeignete Mitarbeiter zu finden und zu halten.

- Komplexität der Netzwerke: Die zunehmende Vernetzung und Komplexität der Produktionssysteme macht es schwierig, alle potenziellen Schwachstellen zu identifizieren und zu sichern.

Um diesen Bedrohungen und Herausforderungen zu begegnen, müssen Unternehmen proaktive Maßnahmen ergreifen und eine Sicherheitskultur fördern, die alle Mitarbeiter einbezieht.

Fazit

Die Cybersecurity in der vernetzten Produktion ist von entscheidender Bedeutung, um die Integrität der Systeme und den Schutz sensibler Daten zu gewährleisten. Die Bedrohungen sind vielfältig und entwickeln sich ständig weiter, was Unternehmen vor erhebliche Herausforderungen stellt. Es ist unerlässlich, dass Unternehmen Cybersecurity als integralen Bestandteil ihrer Geschäftsstrategien betrachten und entsprechende Maßnahmen ergreifen, um ihre Systeme und Daten zu schützen.

Durch die Sensibilisierung der Mitarbeiter, die Implementierung robuster Sicherheitsmaßnahmen und die kontinuierliche Überwachung der Netzwerke können Unternehmen das Risiko von Cyberangriffen erheblich reduzieren und ihre Wettbewerbsfähigkeit in der digitalen Ära sichern.

Technologien und Strategien zur Verbesserung der Cybersecurity

Die vernetzte Produktion hat in den letzten Jahren an Bedeutung gewonnen, was mit den Fortschritten in der Digitalisierung und Automatisierung in der Industrie 4.0 zusammenhängt. Mit dieser Vernetzung gehen jedoch auch neue Risiken und Herausforderungen einher, die eine robuste Cybersecurity erfordern. In diesem Abschnitt werden wir verschiedene Technologien und Strategien untersuchen, die Unternehmen helfen können, ihre Cybersecurity zu verbessern und ihre Produktionssysteme zu schützen.

Firewalls und Intrusion Detection Systeme

Firewalls und Intrusion Detection Systeme (IDS) sind grundlegende Komponenten jeder Cybersecurity-Strategie. Sie spielen eine entscheidende Rolle bei der Überwachung des Netzwerkverkehrs und dem Schutz der Systeme vor unbefugtem Zugriff.

- Firewalls: Firewalls fungieren als Barriere zwischen einem internen Netzwerk und externen Bedrohungen. Sie kontrollieren den eingehenden und ausgehenden Datenverkehr basierend auf vordefinierten Sicherheitsregeln. Moderne Firewalls sind oft in der Lage, auch tiefere Analysen des Datenverkehrs durchzuführen, um potenzielle Bedrohungen zu identifizieren.

- Intrusion Detection Systeme (IDS): IDS überwachen Netzwerk- und Systemaktivitäten auf verdächtige Muster, die auf einen Sicherheitsvorfall hinweisen könnten. Sie können sowohl auf Host-Ebene (HIDS) als auch auf Netzwerk-Ebene (NIDS) implementiert werden. IDS-Systeme verwenden in der Regel Signatur- und Anomalieerkennung, um Bedrohungen zu identifizieren.

Zusätzlich zu den traditionellen Firewalls gibt es auch Next-Generation Firewalls (NGFW), die erweiterte Funktionen wie Intrusion Prevention und Anwendungserkennung bieten. Diese Technologien sind besonders wichtig in einer Umgebung, in der kritische Produktionsdaten geschützt werden müssen.

Verschlüsselungstechnologien

Die Verschlüsselung ist ein weiteres zentrales Element der Cybersecurity in der vernetzten Produktion. Sie gewährleistet, dass Daten sowohl während der Übertragung als auch im Ruhezustand geschützt sind. Verschlüsselungstechnologien können in verschiedenen Bereichen eingesetzt werden:

- Transport Layer Security (TLS): TLS wird häufig verwendet, um Daten, die über das Internet übertragen werden, zu sichern. Es stellt sicher, dass die Kommunikation zwischen Geräten nicht von Dritten abgehört oder manipuliert werden kann.

- Ende-zu-Ende-Verschlüsselung: Diese Methode stellt sicher, dass nur die Kommunikationspartner die Daten entschlüsseln können. Dies ist besonders wichtig für sensible Produktionsdaten, die während des gesamten Produktionsprozesses geschützt werden müssen.

- Datenverschlüsselung im Ruhezustand: Diese Technologie schützt Daten, die auf Speichermedien gespeichert sind. Selbst wenn ein Angreifer physischen Zugriff auf die Daten hat, kann er sie ohne den entsprechenden Schlüssel nicht lesen.

Unternehmen sollten sicherstellen, dass sie die richtigen Verschlüsselungstechnologien einsetzen, um ihre Daten vor unbefugtem Zugriff zu schützen und die Integrität ihrer Produktionssysteme zu gewährleisten.

Sicherheitsrichtlinien und Best Practices

Technologie allein reicht nicht aus, um eine effektive Cybersecurity-Strategie zu gewährleisten. Unternehmen müssen auch Sicherheitsrichtlinien und Best Practices implementieren, um ein sicheres Arbeitsumfeld zu schaffen. Zu den wichtigsten Richtlinien und Praktiken gehören:

- Regelmäßige Schulung der Mitarbeiter: Die meisten Cyberangriffe werden durch menschliches Versagen ermöglicht. Schulungen zur Sensibilisierung für Cybersecurity sollten regelmäßig durchgeführt werden, um Mitarbeiter über aktuelle Bedrohungen und sichere Praktiken zu informieren.

- Implementierung von Zugriffssteuerungen: Der Zugang zu sensiblen Daten und Systemen sollte auf autorisierte Benutzer beschränkt sein. Unternehmen sollten Rollen und Berechtigungen definieren, um sicherzustellen, dass nur befugte Personen Zugang zu kritischen Ressourcen haben.

- Regelmäßige Sicherheitsüberprüfungen und Audits: Eine kontinuierliche Überwachung der Systeme und Netzwerke ist entscheidend, um Sicherheitslücken zu identifizieren und zu beheben. Unternehmen sollten regelmäßige Audits und Penetrationstests durchführen, um ihre Sicherheitsmaßnahmen zu bewerten.

- Notfallpläne und Reaktionsstrategien: Im Falle eines Cybervorfalls ist es wichtig, einen klaren Notfallplan zu haben. Unternehmen sollten Verfahren zur Identifizierung, Eindämmung und Wiederherstellung von Angriffen entwickeln, um Ausfallzeiten und Datenverluste zu minimieren.

Die Implementierung dieser Richtlinien und Praktiken kann die Sicherheitslage eines Unternehmens erheblich verbessern und das Risiko von Cyberangriffen verringern.

Fazit

Die Sicherstellung der Cybersecurity in der vernetzten Produktion ist von entscheidender Bedeutung, um die Integrität, Vertraulichkeit und Verfügbarkeit von Produktionssystemen zu gewährleisten. Durch den Einsatz von Firewalls, Intrusion Detection Systemen, Verschlüsselungstechnologien und robusten Sicherheitsrichtlinien können Unternehmen ihre Cybersecurity erheblich verbessern. In einer Zeit, in der Cyberbedrohungen ständig zunehmen, ist es unerlässlich, dass Unternehmen proaktive Maßnahmen zur Sicherung ihrer Systeme ergreifen.

Zukunft der Cybersecurity in der vernetzten Produktion

Die Zukunft der Cybersecurity in der vernetzten Produktion ist ein entscheidendes Thema für Unternehmen, die sich in der Ära der Industrie 4.0 befinden. Die zunehmende Digitalisierung und Vernetzung von Produktionsanlagen bringt nicht nur zahlreiche Vorteile mit sich, sondern auch erhebliche Sicherheitsrisiken. Daher ist es unerlässlich, die Trends, Technologien und Strategien zu verstehen, die die Cybersecurity in diesem Bereich prägen werden.

Trends in der Cybersecurity-Technologie

Die Cybersecurity-Technologie entwickelt sich rasant weiter, um den neuen Bedrohungen und Herausforderungen gerecht zu werden, die die vernetzte Produktion mit sich bringt. Zu den bedeutendsten Trends gehören:

- Zero-Trust-Sicherheitsmodelle: In der Vergangenheit wurde oft angenommen, dass Benutzer innerhalb eines Netzwerks vertrauenswürdig sind. Das Zero-Trust-Modell hingegen geht davon aus, dass niemand, weder innerhalb noch außerhalb des Netzwerks, ohne Überprüfung vertrauenswürdig ist. Dies führt zu einer verstärkten Authentifizierung und Überwachung aller Aktivitäten.

- Cloud-Sicherheit: Mit der zunehmenden Nutzung von Cloud-Diensten wird die Sicherheit der Cloud-Infrastruktur zu einem zentralen Anliegen. Unternehmen müssen sicherstellen, dass ihre Daten in der Cloud geschützt sind und dass robuste Sicherheitsmaßnahmen implementiert werden.

- IoT-Sicherheit: Da immer mehr Geräte mit dem Internet verbunden sind, ist es wichtig, spezifische Sicherheitsprotokolle für das Internet der Dinge (IoT) zu entwickeln. Dies umfasst die Sicherstellung von Firmware-Updates, die Überwachung von Netzwerkverkehr und die Implementierung von Sicherheitsstandards für IoT-Geräte.

- Automatisierung von Sicherheitsprozessen: Die Verwendung von Automatisierung und Orchestrierung in Sicherheitsprozessen ermöglicht es Unternehmen, schneller auf Bedrohungen zu reagieren und die Effizienz ihrer Sicherheitsmaßnahmen zu verbessern.

Rolle von Künstlicher Intelligenz und Machine Learning

Künstliche Intelligenz (KI) und Machine Learning (ML) haben das Potenzial, die Cybersecurity in der vernetzten Produktion revolutionär zu verändern. Die Implementierung dieser Technologien bietet verschiedene Vorteile:

- Proaktive Bedrohungserkennung: KI-gestützte Systeme können Anomalien im Netzwerkverkehr erkennen und sofort Alarm schlagen, bevor ein Angriff tatsächlich Schaden anrichten kann. Dies ermöglicht eine proaktive Verteidigung.

- Automatisierte Reaktionen: Mit Machine Learning können Systeme lernen, wie sie auf verschiedene Bedrohungen reagieren sollen. Dies kann die Reaktionszeit drastisch verkürzen und es Unternehmen ermöglichen, Angriffe in Echtzeit abzuwehren.

- Prädiktive Analysen: Durch die Analyse von Daten und Mustern kann KI vorhersagen, wann und wo Angriffe wahrscheinlich auftreten werden, was Unternehmen ermöglicht, sich besser vorzubereiten und Sicherheitsressourcen effizienter einzusetzen.

- Verbesserte Authentifizierung: KI kann eingesetzt werden, um sicherere Authentifizierungsmechanismen zu entwickeln, die biometrische Daten oder Verhaltensanalysen einbeziehen und so das Risiko von Identitätsbetrug verringern.

Zusammenarbeit zwischen Unternehmen und Behörden

Die Cybersecurity ist ein gemeinsames Anliegen, das eine enge Zusammenarbeit zwischen Unternehmen und staatlichen Behörden erfordert. Diese Kooperation ist entscheidend, um effektive Sicherheitsstrategien zu entwickeln und umzusetzen. Einige wichtige Aspekte dieser Zusammenarbeit sind:

- Informationsaustausch: Unternehmen und Behörden sollten Informationen über Bedrohungen und Sicherheitsvorfälle austauschen, um ein umfassenderes Bild der aktuellen Bedrohungslage zu erhalten und die Reaktionsfähigkeit zu verbessern.

- Entwicklung von Standards: Die Zusammenarbeit kann zur Entwicklung von Sicherheitsstandards und Best Practices führen, die von der gesamten Branche akzeptiert werden. Einheitliche Standards erleichtern die Implementierung von Sicherheitsmaßnahmen und erhöhen den Schutz insgesamt.

- Schulungsprogramme: Die Durchführung gemeinsamer Schulungsprogramme für Mitarbeiter von Unternehmen und Behörden kann das Bewusstsein für Cybersecurity erhöhen und die Fähigkeiten zur Erkennung und Reaktion auf Bedrohungen verbessern.

- Öffentlich-private Partnerschaften: Diese Partnerschaften können Ressourcen bündeln, um Cybersecurity-Initiativen zu fördern, und ermöglichen es Unternehmen, von den Erfahrungen und dem Fachwissen staatlicher Stellen zu profitieren.

Zusammenfassend lässt sich sagen, dass die Zukunft der Cybersecurity in der vernetzten Produktion von einer Vielzahl von Faktoren beeinflusst wird. Die kontinuierliche Evolution der Technologie, der Einsatz von KI und Machine Learning sowie die enge Zusammenarbeit zwischen Unternehmen und Behörden sind entscheidend, um die Herausforderungen der Cybersecurity zu bewältigen und eine sichere Produktionsumgebung zu gewährleisten.

Die Unternehmen müssen proaktiv sein und in fortschrittliche Sicherheitstechnologien investieren, um ihre Systeme und Daten zu schützen. Angesichts der ständig wachsenden Bedrohungen ist es unerlässlich, dass die Cybersecurity nicht als einmalige Maßnahme, sondern als kontinuierlicher Prozess betrachtet wird, der ständige Anpassungen und Verbesserungen erfordert.